Microsoft и crypto-pro завършиха тестването на crypto-pro ipsec. Практическа реализация на СКЗ на платформа MS Windows OS

(Internet Protocol Security), който осигурява сигурно предаване на данни през IP мрежи.

Целта на тестването беше да се потвърди, че интеграцията на защитния пакет CryptoPro IPsec със защитната стена Екран на Microsoft ISA Server 2006 ви позволява да осигурите съответствие с изискванията на заповедта на Федералната служба за технически и експортен контрол от 5 февруари 2010 г. N 58 „За одобряване на Правилника за методите и средствата за защита на информацията в информационните системи за лични данни“ в условията за осигуряване на защита на предаваните лични данни чрез комуникационни канали и защитна стена и могат да се използват за изграждане на информационни системи за лични данни (PDIS) от класове 2 и 3.

Тестването е проведено на платформи: Windows XP SP3; Windows 7 (32-битов и 64-битов); Windows сървър 2003 (32-битова) и Windows Server 2008 R2.

Резултатите показаха, че техническите процедури са в съответствие със закона. По този начин пакетът CryptoPro IPsec може да се използва заедно със защитната стена ISA Server 2006 Standard Edition (има FSTEC сертификат № 1386 от 15 май 2007 г. за съответствие с изискванията за защитни стени от клас 4 и клас 3) при изграждане на информационни системи за лични данни (ISPDn).

Разработването на пакета CryptoPro IPsec беше извършено съгласно технически спецификации, съгласувани с FSB на Русия. Софтуерприлага алгоритми GOST 28147-89, GOST R 34.10-2001 и GOST R 34.11-94 и използва сертифициран криптографски инструмент за защита на информацията. Използвайки CryptoPro IPsec, можете да осигурите поверителност, цялост, автентичност и защита на данните от прихващане и подмяна на пакети, когато се предават по мрежи обща употребав тунелен или транспортен режим. Тунелният режим осигурява сигурност отдалечен достъпклиент към корпоративен информационни системичрез публична мрежа (Интернет), а транспортният режим осигурява защита на връзките в следните режими: клиент-сървър, сървър-сървър и клиент-клиент (KC1, KC2, KC3).

"CryptoPro IPsec" осигурява следните видове защитени връзки:

- връзки от шлюз към шлюз чрез широкообхватна мрежа (WAN);

- връзки през интернет чрез L2TP/IPsec тунели;

- свързване на клиенти към корпоративни информационни системи чрез интернет чрез IPsec тунелен режим;

- локални мрежови (LAN) връзки в транспортен и тунелен режим.

Компанията CRYPTO-PRO предоставя продукта CryptoPro IPsec на всички регистрирани собственици на CryptoPro CSP версия 3.6 CIPF без допълнително заплащане.

Информация за CRYPTO-PRO

Компанията CRYPTO-PRO е основана през 2000 г. и в момента заема водеща позиция в разпространението на средства за криптографска защита на информацията и електронен цифров подпис.

Основната дейност на компанията е разработването на криптографски средства за защита на информацията и разработването на инфраструктура с публичен ключ, базирана на използването на международни препоръки и руски криптографски алгоритми.

Дейностите и продуктите на компанията бяха отличени с Националната индустриална награда „За укрепване на сигурността на Русия“:

- избор на пазара (диплома);

- за изключителен принос на компанията за формирането руски пазар криптографски средства(лауреатска диплома);

- CryptoPro CSP CryptoPro PKI (златни медали).

Продуктите на компанията се разпространяват от над 400 бр юридически лицавъз основа на дилърски споразумения.

Компанията е издала повече от 3 000 000 лиценза за използване на CIPF CryptoPro CSP и над 700 лиценза за използване на сертификационния център CryptoPro CA, които се използват от различни държавни и търговски организации в техните системи електронен документооборот, подаване на данъчни и счетоводни отчети, системи за изпълнение на бюджета, градски поръчки и др.

Добър ден %username%! Всеки знае това Федералният закон RF № 152 ни диктува, че трябва да използваме сертифицирани средства за защита на личните данни. Задачата беше да се осигури безопасността на канала съгласно Федералния закон-152 за дистанционна връзкаклиенти. За това беше използван VPN сървър с CryptoPro IPsec и GOST сертификати.

Инструкции вътре.

Преди да конфигурирате услуги и връзки на сървъра и клиентски машинитрябва да им инсталирате CryptoPro CSP и CryptoPro IPSec!

Настройване на VPN сървър на Windows Server 2012 R2

Отворете конзолната добавка на Server Manager и чрез съветника за добавяне на роли изберете типа инсталация, базирана на роли - Инсталация, базирана на роли или базирана на функции.

На стъпката за избор на роля изберете ролята за отдалечен достъп.

Пропускаме стъпката с функции, без да правим промени. На етапа на избор на услуги за ролята, която да бъде включена, изберете услугата DirectAccess и VPN (RAS).

След като изберете услуга, ще се отвори прозорец за добавяне на допълнителни компоненти, свързани с избраната услуга. Ние се съгласяваме с тяхното инсталиране, като щракнете върху Добавяне на функции.

Ролята на уеб сървъра (IIS) ще бъде добавена към съветника за добавяне на роли. Пропускаме съответната стъпка от съветника за роля на уеб сървър (IIS) и зависимите опции на услугите за роли с предлаганите настройки по подразбиране и стартираме инсталационния процес, след което ще бъде достъпна връзка към съветника първоначалната настройкаУслуги за отдалечен достъп – Отворете съветника за първи стъпки.

Съветникът за конфигуриране на RAS може да бъде стартиран чрез щракване върху съответната връзка тук или по-късно от конзолната добавка на Server Manager:

Тъй като настройката на DirectAccess в контекста на нашата задача не е необходима, в прозореца на съветника избираме опцията само VPN – Разположи само VPN.

Настройка на услугата за маршрутизиране и отдалечен достъп

От контролния панел отворете модула Administrative Tools\Routing and Remote Access, изберете името на сървъра и отворете контекстно меню. Изберете елемента Конфигуриране и активиране на маршрутизиране и отдалечен достъп.

Тъй като имаме нужда само от VPN, ние избираме.

Изберете VPN.

Настройване на набор от адреси за клиенти.

Нека посочим, че не използваме RADIUS сървър.

Съгласни сме да стартираме услугата. След стартиране трябва да конфигурирате методите за удостоверяване на потребителя.

Издаваме GOST сертификати в CryptoPro CA 2.0 за VPN.

За да работи IPSec за нас, имаме нужда от:

- CA основен сертификат

- Сървърен сертификат

- Клиентски сертификат

За да конфигурирате клиентския шаблон на IPSec, добавете параметъра за удостоверяване на клиента (1.3.6.1.5.5.7.3.2). IP защита IKE междинен (1.3.6.1.5.5.8.2.2).

Шаблонът на IPSec сървъра е същият, но с Параметър на сървъраУдостоверяване (1.3.6.1.5.5.7.3.1).

След като работата е свършена, ние създаваме потребители в CR Management Console, за да поискаме и генерираме сертификат.

Нека изберем място за съхранение (контейнер) за личния ключ.

След нервно потрепване на мишката (това е необходимо за HRC), задаваме парола за контейнера.

Сега трябва да експортираме сертификата в затворен контейнер.

След като копирате сертификата, трябва да копирате целия контейнер във файл за прехвърляне към работната станция на отдалечения клиент. Експортираме с помощта на CryptoPro CSP във формат pfx.

Използвайки същия алгоритъм, ние създаваме сертификат за сървъра само с помощта на различен шаблон и ги инсталираме с помощта на модула CryptoPro CSP Certificates. Не забравяйте за основния сертификат, който трябва да бъде в доверените главни сертифициращи органи.

Настройка на IP политика за сигурност на сървъра

В раздела Методи за удостоверяване добавете основен сертификат.

Използвайки същия алгоритъм, ние конфигурираме IP политиката за сигурност на всяка отдалечена работна станция.

Правилното инсталиране на сертификата и проверката на функционалността на IPSec, както и регистриране на грешки, могат да бъдат проверени с помощната програма CryptoPro IPSec cp_ipsec_info.exe. След като щракнете върху менюто Обновяване на списъка, ще видите списък с инсталирани сертификати. Против инсталиран сертификатТрябва да има отметка, за да потвърди, че всичко е наред с него.

Настройки VPN връзкикъм сървъра

Връзката е конфигурирана стандартно, но с малки промени.

Мисля, че ви казах всички нюанси, ако имате коментари или предложения, ще се радвам да ги чуя!

Курсът разглежда теоретичните, практическите и правните основи на използването на криптографски инструменти за защита на информацията (CIPF). Особено внимание е отделено на правните въпроси на използването на CIPF в корпоративните информационни системи.

Студентите придобиват практически умения за работа със хранилища за сертификати на MS Windows OS, настройвайки работната среда на потребителя за успешна работа в корпоративна мрежа, както и относно внедряването, конфигурирането и използването на продукта CryptoPro IPsec, произведен от CRYPTO-PRO LLC.

Занятията се провеждат по технология виртуални машинина специално конфигурирани щандове.

След завършване на курса студентът ще:

Зная:

- правна и организационна основа за използване на CIPF;

- теоретична основаизграждане на CIPF;

- цел, процедура за инсталиране, конфигуриране и използване на CIPF “CryptoPro IPsec”.

Да може да:

- инсталирайте и конфигурирайте CIPF;

- използвайте CIPF “CryptoPro IPsec” за организиране на защитен обмен на информация в корпоративната информационна система.

Успешното завършване на този курс ще позволи на специалистите да:

- ефективно решаване на проблемите със защитата на информацията при предаването й по комуникационни канали.

Цел на курса

Развиване на умения за използване на софтуер CryptoPro IPsec за защита на информация ограничен достъпкогато го предавате по комуникационни канали.

Целевата аудитория

- ръководители и специалисти на структурни подразделения на организации, използващи (или планиращи да използват) CIPF в корпоративните информационни системи.

Необходима подготовка

- знаят основите информационни технологии;

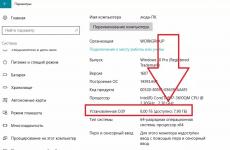

- имат умения, върху които да работят персонален компютърв MS Windows XP OS или по-високо ниво опитен потребител;

- имат умения за инсталиране и конфигуриране софтуерв среда на MS Windows;

- имат административни умения локални мрежиизграден на MS Windows Server 2003/2008/XP Professional;

- познават предназначението и имат умения за работа със софтуер CryptoPro CSP.

1. Въведение в предмета на криптографската защита на информацията.

- Алгоритми за симетрично криптиране.

- Асиметрични алгоритми за криптиране.

- Хеш алгоритми.

- Алгоритми за създаване и проверка на електронен подпис.

2. Инфраструктурна концепция публични ключове(IKI/PKI).

- Основни понятия и определения.

- PKI/PKI архитектура.

- Концепцията за сертификат за публичен ключ.

- X.509 стандарт.

3. Правна уредбаприложение на CIPF в корпоративни информационни системи.

- Ролята и мястото на електронните подписи и другите технологии за криптографска сигурност в системите за управление, документооборота и електронната търговия.

- Закони на Руската федерация, Укази на правителството на Руската федерация, регулиращи използването на CIPF.

- NMD на ФСБ на Русия, регулираща използването на криптографска защита на информацията.

4. Практическа реализация на CIPF на платформа MS Windows OS.

- Архитектура на криптографската система на MS Windows OS.

- Вграждане в MS OS Windows допълнителни CIPF.

- Съхраняване на информация за ключовете, използвани от криптографските алгоритми и друга информация в MS Windows.

- Използване на криптографски методи за защита на информацията в SSL/TLS и протоколи за сигурност на ниво транспорт на електронна поща.

- Конфигуриране на приложения за използване на криптографски методи за защита на информацията.

- Практическа работа: Работа с локално хранилище на сертификати в MS Windows XP.

- Практическа работа: Конфигуриране на приложения за използване на CIPF в MS Windows XP.

5. CIPF “CryptoPro IPsec”: инсталиране, конфигурация, използване.

- Обща информация за CryptoPro IPsec CIPF.

- Инсталиране на CIPF "CryptoPro IPsec".

- Конфигуриране на CIPF "CryptoPro IPsec".

- Използване на CIPF "CryptoPro IPsec" за защита на информацията, предавана в комуникационните канали.

- Практическа работа: Защита на информация по време на предаване по комуникационни канали с помощта на CryptoPro IPsec.

Получен документ

Сертификатза напреднало обучение, или Сертификат.

Код на курса T030, 2 дни

Статус

анотация

Курсът е разработен от специалисти от отдела за сигурност на електронните комуникации на Центъра за обучение на Informzashchita в сътрудничество със специалисти от компанията Crypto-Pro.

Повече от 50% от времето за обучение е посветено на практическа работа, в която студентите решават приложни задачи при инсталиране, конфигуриране и работа с CryptoPro IPsec за осигуряване на защита на данните, предавани през IP мрежи.

Курсът е предназначен за специалисти от организации, планиращи внедряване и работа с CryptoPro IPsec. Технологията за виртуализация на сървъри и работни станции, използвана в процеса на обучение, позволява на всеки студент самостоятелно да извършва практическа работа в индивидуална изолирана виртуална среда. Студентите могат самостоятелно да изпълняват практическа работа, използвайки софтуерни и хардуерни средства за сигурност от различни производители.

Публика

Програмата на курса за обучение е насочена към специалисти от структурни звена, които планират (разширяват) използването, прилагат „CryptoPro IPsec“ или започват самостоятелно да работят с „CryptoPro IPsec“, внедрен в предприятието от доставчици или системни интегратори.

- Администратори по сигурността.

- Специалисти по ИТ услуги и информационна сигурност, чиито задачи включват планиране, внедряване и работа в организацията CryptoPro IPsec.

Предварителна подготовка

- Основни познания и умения за работа с Windows.

- За да овладеете напълно материала, се препоръчва да слушате курсове T035 "" и T024 "".

При завършване на обучението

Ти ще знаеш:

- как да планирате внедряването на CryptoPro IPsec;

- как да инсталирате и конфигурирате CryptoPro IPsec;

- как да използвам ключови медиикогато използвате CryptoPro IPsec.

Можеш:

- инсталирайте CryptoPro IPsec;

- конфигурирайте CryptoPro IPsec.

Пакет слушател

Марково ръководство за обучение.

Допълнително

След успешно полагане на теста завършилите получават сертификати от Центъра за обучение на Информзащита.

Обучението в този курс се взема предвид при получаване в Центъра за обучение на Informzashita документи по установения формуляр за обучение в допълнителни професионални програмив областта на информационната сигурност.

Завършилите могат да получат безплатни консултации от специалисти на Центъра за обучение по темите на завършения курс.

Програма на курса

- IPsec. Основна информация.

- IPsecVMicrosoftWindows. Характеристики на приложението.

- КриптоПроIPsec. Предназначение. Системни софтуерни изисквания. Структура.

- CryptoPro CSP. Основни характеристики. Реализируеми алгоритми. Ключови медии.

- Електронни ключове eToken. Модели на eToken. JaCarta. Монтаж и конфигурация различни модели eToken.

- Електронни идентификатори Rutoken. Модели Rutoken. Инсталиране и конфигуриране на различни модели Rutoken.

- Ключова система CryptoProIPsec. Предварително споделен ключ. Схема за генериране, разпределение, планиране и действия, когато PSK е компрометиран. Сертификати за публичен ключ. X.509 стандартни сертификати. Основният контекст на сертификата. Разширения на сертификати. Сертификат класове. Магазини за сертификати.

- Управление на CryptoProIPsec. Инсталация. Мониторинг. Диагностика.

- Основи на инфраструктурата на публичния ключ (PKI).. Принципи на PKI доверие. Удостоверяване на цифрови сертификати в Windows PKI инфраструктура. Списък на анулираните сертификати (CRL).

- Приложение на CryptoProIPsecс издаване на удостоверения вMicrosoftC.A.. Режими на взаимодействие. Характеристики на работа и разгръщане.

- Приложение на CryptoProIPsecс издаване на сертификати в PAK "CryptoPro UC". Изисквания към образците на сертификати.

- Оперативни сценарии за CryptoProIPsec. "Точка към мрежа". "Мрежа-мрежа." „Изолация на групата“.

Последващо обучение.

Процедура за обучение по технологиите CryptoPro:

- За ръководителя на CA PAK "CryptoPro CA" 2.0

- За технически специалист TC PAK "CryptoPro TC" 2.0