Biometrikus azonosítási biztonsági rendszerek. A személyazonosítás biometrikus módszereinek áttekintése. Arc- és hangfelismerő rendszerek

A modern tudomány nem áll meg. Egyre gyakrabban van szükség a készülékek minőségi védelmére, hogy aki véletlenül birtokba veszi, ne tudja teljes mértékben kihasználni az információkat. Ezenkívül az információk védelmének módszereit nemcsak a mindennapi életben használják.

A jelszavak digitális bevitele mellett személyre szabottabb biometrikus biztonsági rendszereket is alkalmaznak.

Mi az?

Korábban ilyen rendszert csak korlátozott esetekben alkalmaztak, a legfontosabb stratégiai objektumok védelmére.

Aztán 2011. szeptember 11. után arra a következtetésre jutottak, hogy nem csak ezeken a területeken, hanem más területeken is alkalmazható lenne ilyen hozzáférés.

Így az emberi azonosítási technikák elengedhetetlenné váltak a csalás és a terrorizmus elleni küzdelem számos módszerében, valamint olyan területeken, mint:

Biometrikus rendszerek hozzáférés kommunikációs technológiákhoz, hálózati és számítógépes adatbázisokhoz;

Adatbázisok;

Hozzáférés ellenőrzése információtároló létesítményekhez stb.

Minden embernek megvannak a sajátosságai, amelyek az idő múlásával nem változnak, vagy amelyek módosíthatók, ugyanakkor csak egy adott személyhez tartoznak. Ebben a tekintetben kiemelhetjük az ezekben a technológiákban használt biometrikus rendszerek alábbi paramétereit:

Statikus - ujjlenyomatok, fülfotózás, retina szkennelés és mások.

A biometrikus technológiák a jövőben felváltják az útlevél segítségével történő személyazonosítás hagyományos módszereit, mivel a beépített chipek, kártyák és a tudományos technológiák hasonló újításai nemcsak az országban kerülnek bevezetésre. ezt a dokumentumot, hanem másokban is.

Egy kis kitérő a személyiségfelismerési módszerekhez:

- Azonosítás- egy a sokhoz; a mintát bizonyos paraméterek szerint összehasonlítják az összes elérhetővel.

- Hitelesítés- egytől egyig; a mintát összehasonlítják a korábban nyert anyaggal. Ebben az esetben a személy ismert lehet, a személyről kapott adatokat összevetik az adatbázisban rendelkezésre álló mintaparaméterrel;

Hogyan működnek a biometrikus biztonsági rendszerek

Ahhoz, hogy egy adott személy alapot hozzon létre, speciális eszközként kell figyelembe venni biológiai egyéni paramétereit.

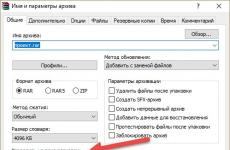

A rendszer megjegyzi a kapott biometrikus jellemző mintát (rögzítési folyamat). Ebben az esetben szükség lehet több minta készítésére a paraméter pontosabb referenciaértékének létrehozásához. A rendszer által kapott információt matematikai kóddá alakítja.

A minta létrehozása mellett a rendszer további lépéseket igényelhet a személyes azonosító (PIN vagy intelligens kártya) és a biometrikus minta kombinálásához. Ezt követően, amikor a megfelelőség ellenőrzése megtörténik, a rendszer összehasonlítja a kapott adatokat, összehasonlítva a matematikai kódot a már rögzítettekkel. Ha megegyeznek, az azt jelenti, hogy a hitelesítés sikeres volt.

Lehetséges hibák

A rendszer hibákat produkálhat, ellentétben a jelszófelismeréssel ill elektronikus kulcsok. Ebben az esetben a téves információk kiadásának következő típusai különböztethetők meg:

1. típusú hiba: false access rate (FAR) – az egyik személy összetéveszthető a másikkal;

2. típusú hiba: hamis hozzáférés-megtagadási arány (FRR) – a személyt nem ismeri fel a rendszer.

Például a hibák kiküszöbölésére ezt a szintet, a FAR és FRR mutatók metszéspontja szükséges. Ez azonban nem lehetséges, mivel ehhez a személy DNS-azonosítására lenne szükség.

Ujjlenyomatok

Jelenleg a leghíresebb módszer a biometria. Az útlevél átvételekor a modern orosz állampolgárok be kötelező ujjlenyomatvételi eljáráson kell átesnie, hogy hozzáadja azokat a személyes kártyájához.

Ez a módszer az ujjak egyediségén alapul, és meglehetősen régóta alkalmazzák, kezdve a törvényszéki vizsgálattal (ujjlenyomat). Az ujjak beolvasásával a rendszer a mintát egyedi kóddá alakítja, amelyet azután összehasonlít egy meglévő azonosítóval.

Az információfeldolgozó algoritmusok általában bizonyos pontok egyedi elhelyezkedését használják, amelyek ujjlenyomatokat tartalmaznak - ágak, mintavonal vége stb. A kép kóddá alakításához és az eredmény létrehozásához szükséges idő általában körülbelül 1 másodperc.

A berendezéseket a hozzá tartozó szoftverekkel együtt jelenleg egy komplexumban gyártják, és viszonylag olcsók.

Az ujjak (vagy mindkét kéz) beolvasása során gyakran előfordulnak hibák, ha:

Az ujjak szokatlanul nedvesek vagy kiszáradtak.

A kezek feldolgozásra kerülnek kémiai elemek, amelyek megnehezítik az azonosítást.

Mikrorepedések vagy karcolások vannak.

Nagy és folyamatos információáramlás folyik. Például ez lehetséges egy olyan vállalatnál, ahol a munkahelyhez való hozzáférés ujjlenyomat-szkennerrel történik. Mivel az emberek áramlása jelentős, a rendszer meghibásodhat.

Legtöbb ismert cégek akik ujjlenyomat-felismerő rendszerekkel foglalkoznak: Bayometric Inc., SecuGen. Oroszországban a Sonda, a BioLink, a SmartLok stb.

Szem írisz

A membrán mintázata az intrauterin fejlődés 36. hetében alakul ki, két hónap alatt kialakul, és nem változik az élet során. A biometrikus írisz-azonosító rendszerek nemcsak a legpontosabbak ebben a tartományban, hanem az egyik legdrágábbak is.

A módszer előnye, hogy a szkennelés, vagyis a képrögzítés 10 cm-es és 10 méteres távolságból is megtörténhet.

A kép rögzítésekor a szem szivárványhártyájának egyes pontjainak elhelyezkedéséről adatokat továbbítanak a számítógépnek, amely azután információt ad a bejutás lehetőségéről. Az emberi íriszre vonatkozó információk feldolgozásának sebessége körülbelül 500 ms.

Egyelőre ezt a rendszert A biometrikus piacon a felismerés az ilyen azonosítási módszerek teljes számának legfeljebb 9%-át teszi ki. Ugyanakkor az ujjlenyomat-technológiák által elfoglalt piaci részesedés több mint 50%.

A szem íriszének rögzítését és feldolgozását lehetővé tevő szkennerek meglehetősen összetett felépítésűek és szoftveresek, ezért az ilyen eszközöknek magas az ára. Ezenkívül Iridian kezdetben monopolista volt az emberi felismerő rendszerek gyártásában. Ezután más nagyvállalatok kezdtek belépni a piacra, amelyek már foglalkoztak különféle eszközök alkatrészeinek gyártásával.

Így Oroszországban jelenleg a következő vállalatok készítik az emberi írisz felismerő rendszereket: AOptix, SRI International. Ezek a cégek azonban nem adnak mutatót az 1-es és 2-es típusú hibák számáról, így nem tény, hogy a rendszer nem védett a hamisításokkal szemben.

Arc geometriája

Vannak biometrikus biztonsági rendszerek az arcfelismeréshez 2D és 3D módban. Általában úgy gondolják, hogy minden egyes ember arcvonásai egyediek, és nem változnak az élet során. Az olyan jellemzők, mint bizonyos pontok közötti távolság, alak stb. változatlanok maradnak.

A 2D mód egy statikus azonosítási módszer. Kép rögzítésekor szükséges, hogy az ember ne mozduljon el. A háttér, a bajusz, a szakáll, az erős fény és más olyan tényezők is számítanak, amelyek megakadályozzák, hogy a rendszer felismerje az arcot. Ez azt jelenti, hogy ha vannak pontatlanságok, a megadott eredmény hibás lesz.

Jelenleg ez a módszer alacsony pontossága miatt nem különösebben népszerű, és csak a multimodális (kereszt) biometrikus adatokban használatos, amely módszerek egy személy arc és hang egyidejű felismerésére. A biometrikus biztonsági rendszerek más modulokat is tartalmazhatnak - DNS, ujjlenyomatok és mások. Ezen túlmenően a keresztmódszer nem igényel kapcsolatot az azonosítandó személlyel, ami lehetővé teszi az emberek felismerését a technikai eszközökön rögzített fényképek és hangok alapján.

A 3D módszer teljesen eltérő bemeneti paraméterekkel rendelkezik, így nem hasonlítható össze a 2D technológiával. Kép rögzítésekor dinamikus arcot használunk. A rendszer az egyes képeket rögzítve 3D-s modellt készít, amellyel a kapott adatokat összehasonlítja.

Ebben az esetben egy speciális rácsot használnak, amelyet a személy arcára vetítenek. A biometrikus biztonsági rendszerek, amelyek másodpercenként több képkockát vesznek fel, feldolgozzák a beléjük érkező képet szoftver. A képalkotás első szakaszában a szoftver eldobja a nem megfelelő képeket, ahol az arc nehezen látható, vagy másodlagos tárgyak vannak jelen.

Ekkor a program azonosítja és figyelmen kívül hagyja a felesleges tárgyakat (szemüveg, frizura stb.). Az antropometrikus arcvonások kiemelődnek és emlékeznek, generálva egyedi kód, amely egy speciális adattárházba kerül. A képrögzítési idő körülbelül 2 másodperc.

A 3D módszer előnye ellenére azonban a 2D módszerrel szemben az arcot érő bármilyen jelentős interferencia vagy az arckifejezések változása rontja ennek a technológiának a statisztikai megbízhatóságát.

Napjainkban a biometrikus arcfelismerő technológiákat a fent leírt legismertebb módszerekkel együtt használják, amelyek a teljes biometrikus technológiai piac körülbelül 20%-át teszik ki.

Arcazonosító technológiát fejlesztő és megvalósító cégek: Geometrix, Inc., Bioscrypt, Cognitec Systems GmbH. Oroszországban a következő cégek dolgoznak ezen a témán: Artec Group, Vocord (2D módszer) és más, kisebb gyártók.

A tenyér erei

10-15 éve jött új technológia biometrikus azonosítás- felismerés kézi erekkel. Ez annak köszönhető, hogy a vérben lévő hemoglobin intenzíven elnyeli az infravörös sugárzást.

Egy speciális IR kamera lefényképezi a tenyeret, aminek eredményeként erek hálózata jelenik meg a képen. Ez a kép a szoftver feldolgozásra kerül, és az eredmény elkészül.

A karon a vénák elhelyezkedése hasonló a szem íriszének jellemzőihez - vonalaik és szerkezetük nem változik az idő múlásával. Hitelesség ezt a módszert korrelálható az írisz segítségével végzett azonosítás eredményeivel is.

A képrögzítéshez nem szükséges kapcsolatba lépni az olvasóval, de a jelenlegi módszer használatához bizonyos feltételek teljesülése szükséges ahhoz, hogy az eredmény a lehető legpontosabb legyen: nem érhető el például úgy, hogy egy kezet lefényképezünk az olvasóra. utca. Szkennelés közben ne tegye ki a fényképezőgépet fénynek. A végeredmény pontatlan lesz, ha vannak életkorral összefüggő betegségek.

A módszer elterjedése a piacon mindössze 5% körüli, de nagy az érdeklődés iránta nagy cégek, amelyek már kifejlesztettek biometrikus technológiákat: TDSi, Veid Pte. Ltd., Hitachi VeinID.

A szem retinája

A retina felszínén lévő kapillárisok mintázatának szkennelése a legmegbízhatóbb azonosítási módszer. Egyesíti legjobb tulajdonságait biometrikus technológiák egy személy felismerésére a szem szivárványhártyája és a kéz vénái alapján.

Az egyetlen alkalom, amikor a módszer pontatlan eredményeket ad, a szürkehályog. Alapvetően a retina szerkezete változatlan az élet során.

Ennek a rendszernek az a hátránya, hogy a retinát akkor vizsgálják, amikor az ember nem mozog. Az alkalmazásában összetett technológia hosszú feldolgozási időt igényel az eredmények eléréséhez.

Magas költsége miatt a biometrikus rendszert nem használják széles körben, de a legpontosabb eredményeket nyújtja a piacon kapható emberi jellemzők szkennelésére szolgáló összes módszer közül.

Kezek

A korábban népszerű kézi geometriai azonosítási módszert egyre kevésbé használják, mivel a többi módszerhez képest ez adja a legalacsonyabb eredményt. A szkennelés során az ujjakat lefényképezik, meghatározzák hosszukat, a csomópontok közötti kapcsolatot és más egyedi paramétereket.

Fül alakja

A szakértők szerint az összes létező azonosítási módszer nem olyan pontos, mint a személy DNS-felismerése. Van azonban mód a személyiség meghatározására, de ebben az esetben szoros kapcsolat van emberekkel, ezért etikátlannak tartják.

Mark Nixon brit kutató azt állítja, hogy az ilyen szintű módszerek új generációs biometrikus rendszerek, ezek adják a legpontosabb eredményeket. Ellentétben a retinával, szivárványhártyával vagy ujjakkal, amelyeken nagy valószínűséggel olyan idegen paraméterek jelenhetnek meg, amelyek megnehezítik az azonosítást, ez nem történik meg a füleken. A gyermekkorban kialakult fül csak nő, anélkül, hogy megváltoztatná fő pontjait.

A feltaláló „nyaláb-képtranszformációnak” nevezte azt a módszert, amellyel egy személyt a hallószerv alapján azonosítanak. Ez a technológia magában foglalja a kép rögzítését különböző színű sugarakkal, amelyeket azután matematikai kódba fordítanak.

A tudós szerint azonban az ő módszere is negatív szempontok. Például a fület eltakaró haj, a helytelenül megválasztott szög és egyéb pontatlanságok akadályozhatják a tiszta kép készítését.

A fülleolvasó technológia nem helyettesíti az olyan jól ismert és megszokott azonosítási módszert, mint az ujjlenyomat, de ezzel együtt használható.

Úgy gondolják, hogy ez növeli az emberek felismerésének megbízhatóságát. A különböző módszerek (multimodális) kombinációja különösen fontos a bűnözők elfogásában – véli a tudós. Kísérletek és kutatások eredményeként olyan szoftvereket remélnek létrehozni, amelyek segítségével a bíróságon képek alapján egyedileg azonosíthatják a bűnösöket.

Emberi hang

Személyazonosítás a helyszínen és a helyszínen is elvégezhető távolról, hangfelismerő technológia használatával.

Amikor például telefonon beszél, a rendszer összehasonlítja ezt a paramétert az adatbázisban elérhető paraméterekkel, és százalékban kifejezve hasonló mintákat talál. A teljes egyezés azt jelenti, hogy az azonosság megállapításra került, azaz megtörtént a hangalapú azonosítás.

Hogy hozzáférjen valamihez hagyományos módon, bizonyos kérdésekre meg kell válaszolni a biztonság érdekében. Ez egy digitális kód, anyja leánykori neve és egyéb szöveges jelszavak.

Ezen a területen a modern kutatások azt mutatják, hogy ezeket az információkat meglehetősen könnyű megszerezni, ezért olyan azonosítási módszereket lehet használni, mint a hangbiometrikus adatok. Ebben az esetben nem a kódok ismerete, hanem a személy személyisége az ellenőrzés tárgya.

Ehhez az ügyfélnek ki kell mondania egy kódmondatot, vagy el kell kezdenie beszélni. A rendszer felismeri a hívó hangját, és ellenőrzi, hogy az ehhez a személyhez tartozik-e – hogy ő az-e, akinek állítja magát.

Az ilyen típusú biometrikus információbiztonsági rendszerek nem igényelnek drága berendezéseket, ez az előnyük. Ezen túlmenően, a rendszer általi hangellenőrzés végrehajtásához nincs szükség speciális ismeretekre, mivel az eszköz önállóan „igaz-hamis” eredményt ad.

Kézírással

Egy személy levélírási módja alapján történő azonosítása az élet szinte minden területén megtörténik, ahol aláírásra van szükség. Ez történik például egy bankban, amikor a szakember a következő látogatás alkalmával összehasonlítja a számlanyitáskor keletkezett mintát a ráragasztott aláírásokkal.

Ennek a módszernek a pontossága alacsony, mivel az azonosítás nem matematikai kóddal történik, mint az előzőekben, hanem egyszerű összehasonlítással. Itt magas szintű a szubjektív észlelés. Ráadásul a kézírás az életkorral jelentősen változik, ami gyakran megnehezíti a felismerést.

Ebben az esetben jobb használni automata rendszerek, amely lehetővé teszi nemcsak a látható egyezések meghatározását, hanem a szavak helyesírásának egyéb megkülönböztető jellemzőit is, például a lejtőt, a pontok közötti távolságot és más jellemző jellemzőket.

Ez a cikk bizonyos mértékig folytatása, részben pedig előzménye. Itt minden biometrikus rendszer felépítésének alapjairól fogok beszélni, és arról, hogy mi maradt meg az előző cikk kulisszái mögött, de a megjegyzésekben szóba került. A hangsúly nem magán a biometrikus rendszereken van, hanem azok elvein és hatókörén.

Azoknak, akik nem olvasták a cikket, vagy már elfelejtették, azt tanácsolom, hogy nézzék meg, mi az a FAR és FRR, mivel itt ezeket a fogalmakat fogjuk használni.

Általános fogalmak

Minden emberi hitelesítés három hagyományos elven alapul:1) Tulajdon szerint. Az ingatlan tartalmazhat igazolványt, műanyag kártyát, kulcsot vagy általános polgári dokumentumokat.

2) Tudással. Az ismeretek közé tartoznak a jelszavak, kódok vagy információk (például anyja leánykori neve).

3) A biometrikus jellemzők szerint. Egy korábbi cikkben részletesebben beszéltem arról, hogy milyen biometrikus jellemzők vannak.

Ez a három elv használható egyénileg vagy csoportosan. Ebből a módszertanból a biometrikus adatok két fő iránya adódik.

Ellenőrzés

Az ellenőrzés egy személy személyazonosságának biometrikus jellel történő megerősítése, ahol az elsődleges hitelesítés a fent jelzett első két módszer valamelyikével történt. A legegyszerűbb hitelesítő határőrnek nevezhető, aki az útlevelével igazolja az arcát. Az ellenőrzés lényegesen nagyobb rendszermegbízhatóságot jelent. Annak a valószínűsége, hogy a rendszer átenged egy behatolót, aki nem használ leküzdési eszközt, megegyezik az alkalmazott biometrikus módszer FAR-jával. Ez a valószínűség még a leggyengébb biometrikus rendszerek esetében is elhanyagolható. Az ellenőrzés fő hátránya két pont. Az első az, hogy egy személynek magával kell vinnie egy dokumentumot, vagy emlékeznie kell a rendszerjelszóra. Mindig fennáll az információ elvesztésének vagy elfelejtésének problémája. Az ellenőrzés a titkos hitelesítésnél is alapvetően lehetetlen.A biometrikus hitelesítésen alapuló beléptetőrendszer működése a következőképpen ábrázolható:

Azonosítás

A biometrikus azonosítás olyan biometrikus jellemzők használata, amelyhez nincs szükség további információk. Az objektum keresése a teljes adatbázisban történik, és nincs szükség előkulcsra. Nyilvánvaló, hogy ennek a fő hátránya az, hogy minél több ember van az adatbázisban, annál nagyobb a valószínűsége annak, hogy egy önkényes személy hamis hozzáférést kap. Az előző cikk a rendszerek tervezése során felmérte az ilyen hozzáférés valószínűségét. Például az ujjakon lévő rendszerek lehetővé teszik, hogy legfeljebb 300 embert, a szemeket legfeljebb 3000 embert tartalmazó adatbázis tároljon. Plusz azonosítás – minden kulcs mindig nálad lesz, nincs szükség jelszavakra vagy kártyákra.

Titkos azonosítás

Ellentétben az ellenőrzéssel, az azonosítás elrejthető egy személy előtt. Hogyan lehetséges és kell-e félnünk tőle? Megpróbálom röviden leírni azokat a gondolatokat, amelyek a biometrikus adatokkal foglalkozó emberek körében élnek. Az utolsó cikkben ez a gondolat befejezetlenül maradt.

Tekintsünk olyan technológiákat, amelyek legalább bizonyos esetekben lehetővé teszik személyazonosságának titkos meghatározását egy személy előtt. Először is azonnal el kell dobnia minden kapcsolatfelvételi módot. Nem jó ötlet az ujjlenyomat-leolvasókat a kilincsekbe helyezni. Észrevehetőek, sokan nem nyúlnak a tollhoz, bepiszkolódnak a kontaktszkennerek stb. Másodszor, azonnal elveheti azokat a módszereket, amelyeknél a maximális tartomány 10-15 centiméterre korlátozódik (például karvénák). Harmadszor, minden dinamikus biometrikus adatot elvethet, mivel azok FAR és FRR mutatói túl alacsonyak.

Már csak két technológia maradt. Ezek olyan technológiák, ahol a kamerák adatszkennerként működnek: arcfelismerés (2D, 3D) és íriszfelismerés.

Közülük az elsőt, a 2D-s arcfelismerést (egyszerűsége miatt) már többször megpróbálták megvalósítani, de mindvégig sikertelenül. Ennek oka a rendszer alacsony statisztikai paraméterei. Ha csak 100 fő szerepel a keresett személyek adatbázisában, akkor minden 10. járókelőt keresettnek nyilvánítanak. Még egy rendőrnek is a metróban sokkal nagyobb a hatásfoka.

A következő két technológia nagyon hasonló. Mindkettő embertől távolról is használható, de mindkettőnek elegendő felszereléssel kell rendelkeznie. A 3D arcszkenner és az íriszszkenner is elhelyezhető olyan helyeken, ahol szűk átjárók vannak. Ezek mozgólépcsők, ajtók, lépcsők. Ilyen rendszer például a létrehozott rendszer SRI International(most az oldaluk halott, de szinte van egy analóg az AOptix-től). Nem vagyok 100%-ig biztos benne, hogy az SRI International rendszere működik, túl sok hiba van a videóban, de az alapvető lehetőség a létrehozására létezik. A második rendszer működik, bár a sebesség ott túl alacsony egy rejtett rendszerhez. A 3D arcszkennerek megközelítőleg ugyanazon az elven működnek: észlelés egy szűk járatban. 3D arcok és szemfelismerés esetén a munka megbízhatósága meglehetősen magas. Ha az adatbázis 100 bűnözőt tartalmaz, akkor csak minden 10.000 civilt kell ellenőrizni, ami már most is elég hatékony.

A rejtett biometrikus adatok legfontosabb jellemzője, hogy a személynek nem kell tudnia róla. Lencsét helyezhet a szemébe, vagy több párnával megváltoztathatja az arc formáját, mások észrevétlenül, de a biometrikus rendszer észrevehetően. Valamiért az a gyanúm, hogy a közeljövőben jelentősen megnő a kereslet az íriszt cserélő lencsék iránt. Nagy-Britanniában megnőtt a bandán iránti kereslet. Az ottani események pedig csak a biometrikus adatok első jelei.

Biometrikus hozzáférési rendszer modellje és részei

Bármely biometrikus rendszer több elemből áll. Egyes rendszerekben egyedi elemekösszeolvadt, némelyikben különböző elemekre szétválasztva.

Ha a biometrikus rendszert csak egy ellenőrzőponton használják, akkor teljesen mindegy, hogy a rendszer részekre van-e osztva vagy sem. A helyszínen felvehet egy személyt az adatbázisba, és ellenőrizheti. Ha több ellenőrzőpont van, akkor irracionális minden egyes ellenőrzőpontnál külön adatbázist tárolni. Ráadásul egy ilyen rendszer nem dinamikus: a felhasználók hozzáadásához vagy eltávolításához az összes szkenner megkerülését igényli.

Biometrikus szkenner

A biometrikus szkenner bármely biometrikus rendszer része, amely nélkül nem létezhet. Egyes rendszerekben a biometrikus szkenner egyszerűen videokamera, másokban (például retinaszkennerek) pedig összetett optikai komplexum. A biometrikus szkenner két fő jellemzője a működési elve (érintésmentes, érintésmentes) és a sebessége (percenkénti személyszám, amelyet ki tud szolgálni). Azon biometrikus jellemzők esetében, amelyek használata már megszokottá vált, a szkenner a logikai rendszertől külön megvásárolható. Ha a szkenner fizikailag el van választva az összehasonlító algoritmustól és az adatbázistól, akkor a szkenner végrehajthatja a kapott biometrikus jellemző elsődleges feldolgozását (például egy szem esetében ez az írisz kiválasztása). Ezt a műveletet azért kell végrehajtani, hogy ne terhelje túl a szkenner és a fő adatbázis közötti kommunikációs csatornát. Ezenkívül az adatbázistól különálló szkennerek általában beépített adattitkosítási rendszerrel rendelkeznek a biometrikus adatok átvitelének biztosítására.

Összehasonlító algoritmus + adatbázis

A biometrikus rendszer e két része általában egymás mellett él, és gyakran kiegészíti egymást. Egyes biometrikus jellemzők esetében az összehasonlító algoritmus optimalizált keresést végezhet az adatbázisban (ujjjal történő összehasonlítás, arc szerinti összehasonlítás). És bizonyos esetekben (szemben) a teljes összehasonlításhoz mindenképpen körbe kell járnia a teljes adatbázist.

Az összehasonlító algoritmusnak számos jellemzője van. Két fő jellemzője, a FAR és az FRR nagymértékben meghatározza a biometrikus rendszert. Érdemes még megjegyezni:

1) A munka sebessége. Egyes összehasonlításoknál (szem) a sebesség másodpercenként több százezer összehasonlítást is elérhet rendes számítógép. Ez a sebesség elegendő ahhoz, hogy bármilyen felhasználói igényt kielégítsen anélkül, hogy késedelmet észlelne. És egyes rendszerek esetében (3D arc) ez már elég jelentős jellemzője a rendszernek, nagy számítási teljesítményt igényel a sebesség fenntartásához, miközben növeli a bázist.

2) Könnyű használat. Valójában minden rendszer kényelmét nagymértékben a FAR, FRR arány határozza meg. A rendszerben ezek értékét kismértékben módosíthatjuk, így a sebességre vagy a megbízhatóságra helyezzük a hangsúlyt. Nagyjából így néz ki a grafikon:

Ha akarjuk magas szintű megbízhatóság, a bal oldali pozíciót választjuk. És ha kevés a felhasználó, akkor a jó mutatók a grafikon jobb oldalán lesznek, ahol magas kényelmi jellemzők lesznek, és ezért nagy sebesség munka.

"Csinálj valamit"

Az összehasonlítás után a biometrikus rendszernek ki kell adnia az összehasonlítási eredményeket az ellenőrző szerveknek. Akkor ez lehet egy parancs, hogy „nyisd ki az ajtót”, vagy egy információ, hogy „ez-és-úgy jött a munka”. De a rendszertelepítők döntik el, mihez kezdenek ezzel az információval. De még itt sem minden olyan egyszerű, számolnunk kell a támadás lehetőségeivel:Támadás a biometrikus rendszer ellen

Annak ellenére, hogy sok biometrikus rendszer fel van szerelve olyan algoritmusokkal, amelyek képesek észlelni a rájuk irányuló támadást, ez nem elég ahhoz, hogy félvállról vegyük a biztonságot. Az azonosítási rendszer elleni legegyszerűbb támadás a többszörös szkennelés. Tételezzünk fel egy helyzetet: a cég mintegy száz embert foglalkoztat. A támadó megközelíti a biometrikus azonosító rendszert, és többször átvizsgálja azt. Még megbízható rendszerek esetében is előfordulhat, hogy néhány ezer vizsgálat után hamisan azonosítják a behatolót, és beengedik a létesítménybe. Ennek elkerülése érdekében sok rendszer nyomon követi a sikertelen vizsgálatokat, és 10-15 próbálkozás után blokkolja a belépést. De olyan esetekben, amikor a rendszer ezt nem tudja megtenni, ez a feladat a felhasználóra hárul. Sajnos ezt gyakran elfelejtik.A biometrikus rendszer megtámadásának második módja a beolvasott objektum meghamisítása. Ha a rendszer rendelkezik hamisítás elleni algoritmusokkal, fontos, hogy helyesen reagáljon rájuk. Általában ezek az algoritmusok valószínűségi algoritmusok is, és saját FAR- és FRR-jük van. Ezért ne felejtse el időben figyelni a támadási jeleket, és küldjön őrt.

Amellett, hogy magát a rendszert támadják, lehetőség van a rendszer környezetének megtámadására is. Egyszer találkoztunk egy vicces helyzettel ebben az országban. Sok integrátor nem aggódik túl sokat az adatátvitel miatt. Az átvitelhez szabványos protokollt használnak

K. Gribacsov

programozó a JSC NVP "Bolid"-nál

BEVEZETÉS

A „biometrikus adatok” fogalma különféle módszerek és technológiák összességét takarja, amelyek lehetővé teszik egy személy azonosítását biológiai paraméterei alapján. A biometrikus adatok azon a tényen alapulnak, hogy minden embernek egyéni fiziológiai, pszichoszomatikus, személyes és egyéb jellemzői vannak. Például a fiziológiai paraméterek közé tartozik az ujjak papilláris mintázata, az írisz mintázata stb.

A számítástechnika fejlődésével olyan eszközök jelentek meg, amelyek speciális algoritmusok segítségével megbízhatóan, szinte valós időben képesek feldolgozni a biometrikus adatokat. Ez lendületet adott a biometrikus technológiák fejlesztésének. IN utóbbi időben alkalmazási körük folyamatosan bővül. Az 1. ábra a biometrikus adatok néhány alkalmazását mutatja be.

Rizs. 1. A biometrikus adatok alkalmazási területei

BIOMETRIAI PARAMÉTEREK

A biometrikus azonosítás (BI) különféle paramétereket használhat, amelyek 2 típusra oszthatók: statikus és dinamikus (2. ábra).

A statikus paraméterek határozzák meg az ember „anyagi” tulajdonságait, mint egy bizonyos alakú, súlyú, térfogatú fizikai tárgyat. Ezek a paraméterek egyáltalán nem, vagy alig változnak az ember életkorától függően (ezt a szabályt csak gyermekkorban lehet megsérteni). Azonban nem minden statikus paraméter használható, ha a személyazonosítást gyorsan kell végrehajtani (például beléptető rendszerekben). Nyilvánvaló, hogy a DNS-elemzés meglehetősen jelentős időt igényel, és nem valószínű, hogy a közeljövőben széles körben alkalmazzák a beléptető rendszerekben.

A dinamikus paraméterek nagyrészt egy személy viselkedési vagy pszichoszomatikus jellemzőit írják le. Ezek a paraméterek jelentősen eltérhetnek mind az életkortól, mind a változó külső és belső tényezőktől (egészségügyi problémák stb.) függően. Vannak azonban olyan alkalmazási területek, ahol a dinamikus paraméterek használata nagyon fontos, például kézírás-vizsgálatok végzésekor vagy személy hang alapján történő azonosításakor.

A KORLÁTOZÁSOK ELŐNYEI ÉS A BIOMETRIAI INFORMÁCIÓK SPECIFITÁSA

Jelenleg a biometrikus beléptetőrendszerek (BioACS) túlnyomó többsége statikus paramétereket használ. Ezek közül a leggyakoribb paraméter az ujjlenyomatok.

A biometrikus adatok beléptető rendszerekben való használatának fő előnyei (a hozzáférési kulcsokhoz vagy proxy kártyákhoz képest) a következők:

■ nehézségek egy azonosítási paraméter meghamisításában;

■ az azonosító elvesztésének lehetetlensége;

■ képtelenség átvinni az azonosítót egy másik személyre.

A leírt előnyök mellett a biometrikus rendszerek használatának vannak bizonyos korlátai, amelyek a biometrikus paraméterek „pontatlanságával” vagy „elmosódásával” kapcsolatosak. Ennek az az oka, hogy például ugyanazon ujjlenyomat ismételt leolvasásakor, vagy ugyanazon arc újbóli felvételekor a szkenner soha nem kap két teljesen egyforma képet, vagyis mindig más tényezők befolyásolják a szkennelés eredményét. Például az ujjak helyzete a szkennerben soha nincs mereven rögzítve, az ember arckifejezése is megváltozhat stb.

A biometrikus adatok gyűjtésének ez az alapvető „megismételhetetlensége” a biometrikus rendszerek sajátossága, és ennek következtében jelentősen megnövekedett követelmények a számítási algoritmusok „intelligenciájával” és megbízhatóságával, valamint a mikroprocesszor elemeinek sebességével szemben. ACS. Valójában, ha egy proximity kártya használatakor elegendő két digitális kód azonosítását ellenőrizni, akkor egy mért biometrikus paraméter referenciaértékkel való összehasonlításakor speciális, meglehetősen összetett korrelációs elemzési és/vagy fuzzy logika algoritmusokat kell alkalmazni.

A „homályos” felismerés problémájának megoldására a beszkennelt képek helyett speciális digitális modellek vagy sablonokat. Az ilyen sablon egy bizonyos szerkezetű digitális tömb, amely egy biometrikus paraméter leolvasott képéről tartalmaz információkat, de nem minden adat tárolódik a sablonban, mint a szokásos szkennelésnél, hanem csak a legjellemzőbb információk, amelyek fontosak a későbbi azonosításhoz. Például arcszkennelés használatakor a sablon tartalmazhat olyan paramétereket, amelyek leírják az orr, a szem, a száj stb. alakját. A biometrikus kép digitális sablonformátumba konvertálására szolgáló speciális módszer nincs szigorúan formalizált, és általában minden biometrikus berendezés gyártója saját sablonformátumot, valamint saját algoritmusokat használ azok előállításához és összehasonlításához.

Külön meg kell jegyezni, hogy az eredeti biometrikus kép visszaállítása biometrikus sablon használatával alapvetően lehetetlen. Ez nyilvánvaló, mivel a sablon valójában csak egy modell, amely egy valódi biometrikus képet ír le. Ez jelentős különbséget eredményez a beléptető rendszerek biometrikus adatai és például a kriminalisztikai biometrikus adatok között, ahol az ujjlenyomatok „teljes” képét használják sablonmodellek helyett. Ezt a megkülönböztetést fontos szem előtt tartani, mivel például a modern jogszabályokban ez azt jelentheti, hogy a biometrikus sablonokat nem lehet automatikusan besorolni egy személy személyes adatai közé.

Rizs. 2. A biometrikus paraméterek típusai és típusai

PARAMÉTEREK A BIOMETRIUS ACS HATÉKONYSÁGÁNAK ÉRTÉKELÉSÉRE

A fent leírt biometrikus információk sajátosságai miatt bármely BioAccess Control Systemben mindig fennáll a két fő típusú hiba lehetősége:

■ hamis hozzáférés-megtagadás (FRR - False Rejection Rate), amikor az ACS nem ismeri fel (nem engedélyezi) a rendszerben regisztrált személyt;

■ hamis azonosítás (FAR koefficiens - False Acceptance Rate), amikor a beléptető rendszer „összezavarja” az embereket, beengedve egy „idegen” személyt, aki nincs regisztrálva a rendszerben, „sajátunknak” ismerve el. Ezek az együtthatók a megbízhatóság értékelésének legfontosabb paraméterei

BioSKUD.

A gyakorlatban a helyzetet bonyolítja, hogy ez a két hibatípus kölcsönösen függ egymástól. Így a lehetséges felismerési vezérlési paraméterek körének oly módon történő bővítése, hogy a rendszer mindig „felismerje a saját” alkalmazottját (azaz csökkenti az FRR együtthatót), automatikusan oda vezet, hogy valaki más alkalmazottja „szivárog” ebbe az új. kiterjesztett tartomány (azaz a FAR együttható nőni fog) . Ezzel szemben, amikor a FAR együttható javul (vagyis ha az értéke csökken), az FRR együttható automatikusan romlik (növekszik). Vagyis minél „óvatosabban” igyekszik a rendszer az elismerést végrehajtani, hogy ne hagyjon ki egy „furcsa” alkalmazottat, annál valószínűbb, hogy „nem fogja felismerni a saját” (vagyis regisztrált) alkalmazottját. Ezért a gyakorlatban mindig van némi kompromisszum a FAR és az FRR együtthatók között.

A feltüntetett hibaarányok mellett a BioACS hatékonyságának értékelésének fontos paramétere az azonosítás sebessége. Ez fontos például az ellenőrzőpontos vállalkozásoknál, amikor rövid időn belül nagyszámú munkavállaló halad át a rendszeren. A válaszidő sok tényezőtől függ: azonosítási algoritmus, sablon bonyolultsága, alkalmazottak biometrikus sablonjainak száma a BioSKUD referencia adatbázisban stb. Nyilvánvalóan a válaszidő is korrelál az azonosítás megbízhatóságával - minél „alaposabb” az azonosítási algoritmus, annál több időt fordít a rendszer erre az eljárásra.

AZ UTÁNZÁS ÉS A FELHASZNÁLÓI HIBÁK ELLENI VÉDELEM MÓDSZEREI

Nyilvánvaló, hogy a biometrikus adatok használata minden előnyével együtt nem garantálja automatikusan a beléptetőrendszer abszolút megbízhatóságát. A fent leírt azonosítási hibákon túlmenően bizonyos valószínűséggel a támadók biometrikus szimulátorokat használnak a BioSKUD „megtévesztésére”. Az utánzás eszközei lehetnek például az ujjlenyomatok, az arc színes fényképei stb.

A modern BioSKUD-ok védelmet nyújtanak az ilyen bioszimulátorokkal szemben. Soroljunk fel röviden néhányat közülük:

■ hőmérsékletmérés (ujj, tenyér);

■ elektromos potenciál mérése (ujj);

■ a véráramlás jelenlétének mérése (tenyér és ujjak);

■ belső paraméterek szkennelése (kézvénák mintázata);

■ háromdimenziós modellek (arcok) használata.

Az utánzók elleni védelem mellett a BioSKUD-nak rendelkeznie kell a felhasználók által elkövetett hibák elleni védelemmel is. Például ujjlenyomat beolvasásakor egy alkalmazott véletlenül vagy szándékosan ferdén helyezheti az ujját, a gyerekek egyszerre két ujjukat helyezhetik a szkennerbe stb. Az ilyen jelenségek kiküszöbölésére például a következő módszereket alkalmazzák:

■ speciális algoritmusok „rendellenes” paraméterek szűrésére;

■ többszöri beolvasás (például az ujjlenyomat háromszori beolvasása a regisztráció során);

■ ismételt azonosítási kísérletek lehetősége.

KÖVETKEZTETÉS

A biometrikus adatok beléptető rendszerekben való felhasználása ígéretes és gyorsan fejlődő technológia. A biometrikus adatok bevezetése megköveteli a beléptető rendszerek „intelligenciájának” növelését, új high-tech algoritmikus és szoftveres módszerek kidolgozását, valamint a hardver fejlesztését. Ebből arra következtethetünk, hogy a biometrikus technológiák bevezetése hozzájárul a beléptető- és menedzsmentrendszerek iparágának egészének fejlődéséhez.

A biometrikus azonosítás azt jelenti, hogy a felhasználó bemutatja egyedi biometrikus paraméterét, és összehasonlítja azt a rendelkezésre álló adatok teljes adatbázisával. Az ilyen jellegű személyes adatok kinyeréséhez .

A biometrikus beléptetőrendszerek kényelmesek a felhasználók számára, mivel az adathordozó mindig velük van, és nem lehet elveszíteni vagy ellopni. megbízhatóbbnak számít, mert nem adható át harmadik félnek vagy nem másolható.

Biometrikus azonosítási technológiák

Biometrikus azonosítási módszerek:

1. Statikus, egy személy élettani jellemzői alapján, amelyek egész életében jelen vannak:

- Azonosítás;

- Azonosítás;

- Azonosítás;

- Azonosítás kézi geometriával;

- Azonosítás arctermogram alapján;

- Azonosítás DNS-sel.

- Azonosítás

- Azonosítás

A dinamikusak az emberek viselkedési jellemzőit veszik alapul, nevezetesen a tudatalatti mozdulatokat bármely hétköznapi cselekvés megismétlésének folyamatában: kézírás, hang, járás.

- Azonosítás;

- Azonosítás kézírással;

- Azonosítás a billentyűzet kézírásával

- és mások.

A viselkedési biometrikus adatok egyik kiemelt típusa a billentyűzeten történő gépelési stílus. Meghatározásakor rögzítésre kerül a gépelési sebesség, a billentyűk nyomása, a gombnyomás időtartama és a billentyűleütések közötti időintervallumok.

Külön biometrikus tényező lehet az egér használatának módja. Ezenkívül a viselkedési biometrikus adatok számos olyan tényezőt lefednek, amelyek nem kapcsolódnak a számítógéphez - a járáshoz, az ember lépcsőn mászásának jellemzőihez.

Léteznek olyan kombinált azonosítási rendszerek is, amelyek több biometrikus jellemzőt használnak, hogy megfeleljenek a beléptetőrendszerek megbízhatóságára és biztonságára vonatkozó legszigorúbb követelményeknek.

Biometrikus azonosítási kritériumok

Az ACS biometrikus azonosításon alapuló hatékonyságának meghatározásához a következő mutatókat használják:

- - hamis hiányzási arány;

- Az FMR annak a valószínűsége, hogy a rendszer hibásan hasonlít össze egy bemeneti mintát egy páratlan mintával az adatbázisban;

- - hamis visszautasítási arány;

- Az FNMR annak a valószínűsége, hogy a rendszer hibát követ el a bemeneti minta és az adatbázisból származó megfelelő sablon közötti egyezések meghatározásakor;

- ROC grafikon - a FAR és FRR jellemzők közötti kompromisszum megjelenítése;

- Regisztráció elutasítási arány (FTE vagy FER) – a sikertelen kísérletek aránya sablon létrehozására a bemeneti adatokból (ha az utóbbi minősége alacsony);

- False Hold Rate (FTC) – annak a valószínűsége, hogy egy automatizált rendszer nem tudja észlelni a biometrikus bevitelt, ha azt helyesen küldi be;

- Sablonkapacitás - maximális mennyiség a rendszerben tárolható adathalmazok.

Oroszországban a biometrikus adatok használatát a 11. cikk szabályozza Szövetségi törvény„A személyes adatokról” 2006. július 27-én

A biometrikus azonosítás főbb módszereinek összehasonlító elemzése

Biometrikus hitelesítési módszerek összehasonlítása matematikai statisztika segítségével (FAR és FRR)

Bármely biometrikus rendszer kiértékelésének fő paramétere két paraméter:

FAR (hamis elfogadási arány)- false miss rate, i.e. azon helyzetek százalékos aránya, amikor a rendszer lehetővé teszi a hozzáférést a rendszerben nem regisztrált felhasználó számára.

FRR (hamis elutasítási arány)- hamis visszautasítási arány, i.e. hozzáférés megtagadása a rendszer valódi felhasználójától.

Mindkét jellemzőt a matematikai statisztika módszerein alapuló számítással kapjuk meg. Minél alacsonyabbak ezek a mutatók, annál pontosabb az objektumfelismerés.

A mai legnépszerűbb biometrikus azonosítási módszerek esetében az átlagos FAR és FRR értékek a következők:

De egy hatékony beléptetőrendszer kiépítéséhez a kiváló FAR és FRR mutatók nem elegendőek. Például nehéz elképzelni egy DNS-elemzésen alapuló beléptető rendszert, bár ezzel a hitelesítési módszerrel a jelzett együtthatók nullára hajlanak. De az azonosítási idő növekszik, a befolyás nő emberi tényező, a rendszer költsége indokolatlanul megnő.

Így egy biometrikus beléptetőrendszer kvalitatív elemzéséhez más adatok felhasználása szükséges, amelyek esetenként csak kísérleti úton szerezhetők be.

Mindenekelőtt az ilyen adatoknak tartalmazniuk kell a biometrikus adatok meghamisításának lehetőségét a rendszerben történő azonosítás céljából, valamint a biztonsági szint növelésének módjait.

Másodszor, a biometrikus tényezők stabilitása: időbeli megváltoztathatatlanságuk és függetlenségük a környezeti feltételektől.

Ennek logikus következménye a hitelesítés sebessége és a biometrikus adatok gyors érintés nélküli rögzítésének lehetősége az azonosításhoz.

És természetesen a biometrikus beléptetőrendszer bevezetésének költsége a vizsgált hitelesítési módszeren és az összetevők elérhetőségén alapul.

Az adathamisítással szembeni ellenállás biometrikus módszereinek összehasonlítása

Biometrikus adatok meghamisítása Mindenesetre ez egy meglehetősen összetett folyamat, amely gyakran speciális képzést és technikai támogatást igényel. De ha otthon hamisíthat ujjlenyomatot, akkor az írisz sikeres meghamisítása még nem ismert. És rendszerekhez biometrikus hitelesítés Egyszerűen lehetetlen hamisítványt létrehozni a szem retinájával.

Biometrikus módszerek összehasonlítása az erős hitelesítési képességekhez

A biometrikus rendszer biztonsági szintjének javítása A hozzáférés-szabályozás általában hardveres és szoftveres módszerekkel történik. Például az ujjlenyomatok „élő ujj” technológiái, az akaratlan szemrángások elemzése. A biztonsági szint növelése érdekében a biometrikus módszer a többtényezős hitelesítési rendszer egyik összetevője lehet.

A további biztonsági funkciók hardver- és szoftverrendszerbe való beépítése általában jelentősen megnöveli annak költségeit. Egyes módszereknél azonban lehetséges a szabványos összetevőkön alapuló erős hitelesítés: több sablon használata a felhasználó azonosítására (például több ujjlenyomat).

A biometrikus jellemzők megváltoztathatatlanságán alapuló hitelesítési módszerek összehasonlítása

A biometrikus jellemzők állandósága az időben a koncepció is feltételes: minden biometrikus paraméter megváltozhat orvosi műtét vagy sérülés következtében. De ha egy közönséges háztartási vágás, amely megnehezítheti a felhasználó ujjlenyomat-ellenőrzését, gyakori helyzet, akkor ritka az olyan művelet, amely megváltoztatja a szem íriszének mintázatát.

A külső tényezőkre való érzékenység összehasonlítása

A környezeti paraméterek hatása az ACS hatékonyságára függ a berendezés gyártója által alkalmazott algoritmusoktól és működési technológiáktól, és akár ugyanazon biometrikus módszeren belül is jelentősen eltérhet. Az ilyen különbségek szembetűnő példája az ujjlenyomat-olvasók, amelyek általában meglehetősen érzékenyek a külső tényezők hatására.

Ha a biometrikus azonosítás más módszereit hasonlítjuk össze, akkor a 2D arcfelismerés lesz a legérzékenyebb: itt kritikus lehet a szemüveg, sapka, új frizura vagy megnőtt szakáll jelenléte.

A retina hitelesítési módszert alkalmazó rendszerek a szemnek a szkennerhez képest meglehetősen merev helyzetét, a felhasználó mozdulatlanságát és magának a szemnek a fókuszálását igénylik.

A felhasználónak a vénák és a szem íriszének mintázata alapján történő azonosítására szolgáló módszerek viszonylag stabilak a működés során, hacsak nem extrém működési körülmények között próbálják használni őket (például érintés nélküli hitelesítés nagy távolságra „gombás” esőben).

A háromdimenziós arcazonosítás a legkevésbé érzékeny a külső tényezők hatására. Az egyetlen paraméter, amely befolyásolhatja egy ilyen beléptetőrendszer működését, a túlzott megvilágítás.

A hitelesítési sebesség összehasonlítása

Hitelesítési sebesség függ az adatrögzítés időpontjától, a sablon méretétől és a feldolgozásához elkülönített erőforrások mennyiségétől, valamint az adott biometrikus módszer megvalósításához használt fő szoftveralgoritmusoktól.

Az érintés nélküli hitelesítési lehetőségek összehasonlítása

Érintés nélküli hitelesítés számos előnnyel jár a biometrikus módszerek fizikai biztonsági rendszerekben való alkalmazása magas egészségügyi és higiéniai követelményeket támasztó létesítményekben (gyógyászat, élelmiszeripar, kutatóintézetek és laboratóriumok). Ezenkívül a távoli objektumok azonosításának képessége felgyorsítja az ellenőrzési eljárást, ami fontos a nagy, nagy áteresztőképességű beléptetőrendszereknél. Ezenkívül az érintés nélküli azonosítást a bűnüldöző szervek hivatalos célokra használhatják. Éppen ezért, de még nem értek el fenntartható eredményeket. Különösen hatékonyak azok a módszerek, amelyek lehetővé teszik egy objektum biometrikus jellemzőinek rögzítését nagy távolságból és mozgás közben. A videó megfigyelés elterjedésével ennek a működési elvnek a megvalósítása egyre könnyebbé válik.

Biometrikus módszerek összehasonlítása a felhasználó pszichológiai kényelméért

A felhasználók pszichológiai kényelme– a biztonsági rendszer kiválasztásánál is meglehetősen releváns mutató. Ha a kétdimenziós arc- vagy íriszfelismerésnél ez észrevétlenül történik, akkor a retina szkennelése meglehetősen kellemetlen folyamat. Az ujjlenyomat alapján történő azonosítás pedig, bár nem hoz kellemetlen érzéseket, negatív asszociációkat válthat ki a törvényszéki módszerekkel.

A biometrikus módszerek bevezetési költségének összehasonlítása a beléptető rendszerekben

Beléptető és számviteli rendszerek költsége Az alkalmazott biometrikus azonosítási módszerektől függően rendkívül eltérő. A különbség azonban egy módszeren belül is észrevehető, a rendszer céljától (funkcionalitásától), a gyártási technológiáktól, a jogosulatlan hozzáférés elleni védelmet fokozó módszerektől stb.

A biometrikus azonosítási módszerek elérhetőségének összehasonlítása Oroszországban

Azonosítás szolgáltatásként

Az azonosítás szolgáltatásként a biometrikus technológia piacán meglehetősen új fogalom, de számos nyilvánvaló előnnyel kecsegtet: könnyű kezelhetőség, időmegtakarítás, biztonság, kényelem, sokoldalúság és méretezhetőség – hasonlóan más, a bázison alapuló rendszerekhez. Felhőbeli tárolásés adatfeldolgozás.

Először is, az azonosítás szolgáltatásként olyan nagy projektek számára érdekes széles körű biztonsági kihívások, különösen az állami és helyi bűnüldöző szervek számára, lehetővé téve olyan innovatív automatizált biometrikus azonosítási rendszerek létrehozását, amelyek valós idejű azonosítást tesznek lehetővé a gyanúsítottak és bűnözők számára.

A felhőazonosítás, mint a jövő technológiája

A biometrikus azonosítás fejlődése párhuzamos a fejlődéssel Felhőszolgáltatások. A modern technológiai megoldások célja, hogy a különböző szegmenseket olyan átfogó megoldásokba integrálják, amelyek minden ügyféligényt kielégítenek, nem csak a fizikai biztonság biztosításában. Tehát a felhőszolgáltatások és a biometrikus adatok kombinációja a beléptető rendszerek részeként olyan lépés, amely teljes mértékben megfelel a kor szellemének, és a jövőbe tekint.

Milyen kilátások vannak a biometrikus technológiák és a felhőszolgáltatások kombinálására?

Az oldal szerkesztői ezzel a kérdéssel fordultak a legnagyobb orosz rendszerintegrátorhoz, a Technoserv céghez:

"Kezdjük azzal, hogy az általunk bemutatott intelligens integrált biztonsági rendszerek valójában a felhő opciók egyike. És a filmből a lehetőség: egyszer elment egy ember a kamera mellett, és már be is jelentkezett a rendszerbe. .. Ez meg fog történni idővel, a számítási teljesítmény növekedésével, de így lesz.

Most egy adatfolyamban, garantált minőségben, egy azonosításhoz legalább nyolc számítógépmag szükséges: ez a kép digitalizálása és az adatbázissal való gyors összehasonlítása. Ma ez technikailag lehetséges, de kereskedelmileg lehetetlen – ilyen magas költség egyszerűen nem ésszerű. A kapacitás növelésével azonban eljutunk odáig, hogy egy egységes bioazonosítási adatbázis továbbra is létrejön.”- válaszol Alexander Abramov, a Technoserv multimédiás és szituációs központok osztályának igazgatója.

Az identitás Morpho Cloud Serviceként

A felhőszolgáltatások elfogadásáról, mint kényelmes és biztonságos megoldás, mondja az első telepítés automatizált rendszer Biometrikus azonosítás a kormányzati bűnüldözés számára kereskedelmi felhőkörnyezetben, 2016 szeptemberében: a MorphoTrak, a Safran Identity & Security leányvállalata és az albuquerque-i rendőrség sikeresen telepítette a MorphoBIS-t a MorphoCloudon. A rendőrség már észrevette a feldolgozási sebesség jelentős növekedését, valamint a lényegesen gyengébb minőségű nyomatok felismerésének képességét.

A MorphoTrak által kifejlesztett szolgáltatás) azon alapul Microsoft Azure Governmentés számos biometrikus azonosítási mechanizmust tartalmaz: ujjlenyomat biometrikus, arc- és írisz biometrikus adatokat. Ezen kívül lehetséges a tetoválásfelismerés, a hangfelismerés, a szolgáltatások (VSaaS).

A rendszer kiberbiztonságát részben a kormány büntető igazságszolgáltatási szervere, a Criminal Justice Information Services (CJIS), részben a Morpho és a Microsoft egyesített biztonsági szakértelme garantálja.

"Megoldásunkat úgy terveztük, hogy segítsünk a bűnüldöző szerveknek időmegtakarítást és nagyobb hatékonyságot elérni. A biztonság természetesen kulcsfontosságú elem. Olyan felhőalapú megoldást szerettünk volna, amely megfelel a kormány szigorú CJIS biztonsági irányelveinek, és a Microsoftot ideális partnernek találtuk biztosítsa a büntetőügyek szigorú ellenőrzését." és a nemzetbiztonsági adatok, elosztott adatközponti környezetben." mondja Frank Barrett, a MorphoTrak, LLC felhőszolgáltatási igazgatója.

Ennek eredményeként a Morpho Cloud kiváló példa kiszervezett személyazonosság-kezelés, amely hatékony és költséghatékony fejlesztéseket tehet a bűnüldözési biztonsági rendszerekben. Az identitás mint szolgáltatás olyan előnyöket nyújt, amelyek a legtöbb intézmény számára nem elérhetők. Például a földrajzilag elosztott vész-helyreállítás általában nem kivitelezhető a magas projektköltségek szempontjából, és a biztonság ilyen módon történő javítása csak a Microsoft Azure és a Morpho Cloud mérete miatt lehetséges.

Biometrikus hitelesítés mobileszközökön

Ujjlenyomat-hitelesítés mobileszközökön

A Biometrics Research Group, Inc. tanulmánya. a mobileszközök biometrikus hitelesítési piacának elemzésével és előrejelzésével foglalkozik. A tanulmányt vezető biometrikus piaci gyártók támogatják Cognitec, VoicePIN és alkalmazott felismerés.

Mobil biometrikus piac számokban

A tanulmány szerint a mobil biometrikus szegmens volumene 2018-ra 9 milliárd dollárra, 2020-ra pedig 45 milliárd dollárra becsülhető világszerte. Ugyanakkor a biometrikus jellemzők hitelesítéshez való felhasználását nemcsak a mobileszközök feloldására, hanem rendszerezésre is használják majd. többtényezős hitelesítésés az elektronikus fizetések azonnali visszaigazolása.

A mobil biometrikus piaci szegmens fejlődése az előre telepített érzékelőkkel rendelkező okostelefonok aktív használatához kapcsolódik. Megjegyzendő, hogy 2015 végére mobil eszközök Legalább 650 millió ember fogja használni a biometrikus adatokat. Az előrejelzések szerint a biometrikus érzékelőkkel rendelkező mobiltelefonokat használók száma évente 20,1%-kal nő, 2020-ra pedig legalább 2 milliárd ember lesz.

Anyag a "Kulcs nélkül" speciális projektből

A „Kulcs nélkül” speciális projekt a beléptetőrendszerekkel, a konvergens hozzáféréssel és a kártya személyre szabásával kapcsolatos információk gyűjtője.

A biometrikus technológiák osztályozása során jellemzően két rendszercsoportot különböztetnek meg a használt biometrikus paraméterek típusa szerint:

- A rendszerek első csoportja statikus biometrikus paramétereket használ: ujjlenyomatok, kézgeometria, retina stb.

- A rendszerek második csoportja dinamikus paramétereket használ az azonosításhoz: egy aláírás vagy kézírás reprodukálásának dinamikáját. kulcsszó, hang stb.

A téma iránt a világban az utóbbi időben megnövekedett érdeklődés általában a felerősödő nemzetközi terrorizmus fenyegetésével függ össze. Sok állam a biometrikus adatokat tartalmazó útlevelek forgalomba hozatalát tervezi a közeljövőben.

Történet

2005 júniusában bejelentették, hogy az év végére Oroszországban jóváhagyják az új külföldi útlevél formáját. És tömegforgalomba kerül. Feltehetően egy lézergravírozott fényképet és két ujjlenyomatot tartalmaz.

Működési séma

Minden biometrikus rendszer szinte ugyanúgy működik. Először is, a rendszer megjegyzi a biometrikus jellemző egy mintáját (ezt nevezik rögzítési folyamatnak). A rögzítés során egyes biometrikus rendszerek több minta vételét kérhetik a biometrikus jellemző legpontosabb képének létrehozása érdekében. A kapott információt ezután feldolgozzák és matematikai kódokká alakítják.

Ezenkívül a rendszer megkérheti Önt, hogy hajtson végre néhány további műveletet annak érdekében, hogy a biometrikus mintát egy adott személyhez rendelje. Például egy személyi azonosító számot (PIN) csatolnak egy adott mintához, vagy a mintát tartalmazó intelligens kártyát helyezik be egy olvasóba. Ebben az esetben ismét mintát vesznek a biometrikus jellemzőből, és összehasonlítják a benyújtott mintával.

Az azonosítás bármely biometrikus rendszerrel négy szakaszon megy keresztül:

- Rögzítés – a rendszer megjegyzi a fizikai vagy viselkedési mintát;

- Kivonás – egyedi információt távolítanak el a mintából, és összeállítanak egy biometrikus mintát;

- Összehasonlítás - a mentett mintát összehasonlítjuk a bemutatott mintával;

- Match/mismatch – a rendszer eldönti, hogy a biometrikus minták egyeznek-e, és döntést hoz.

Az emberek túlnyomó többsége úgy gondolja, hogy a számítógép memóriája tárolja az ember ujjlenyomatának, hangjának vagy a szeme íriszének képét. De valójában a többségben modern rendszerek ez helytelen. Egy speciális adatbázis legfeljebb 1000 bit hosszúságú digitális kódot tárol, amely egy adott személyhez kapcsolódik, aki hozzáférési jogokkal rendelkezik. A rendszerben használt szkenner vagy bármely más eszköz leolvassa az ember bizonyos biológiai paramétereit. Ezután feldolgozza a kapott képet vagy hangot, és digitális kóddá alakítja. Ezt a kulcsot hasonlítják össze egy speciális, személyazonosításra szolgáló adatbázis tartalmával.

Biometrikus rendszerparaméterek

FAR/FRR hibák előfordulásának valószínűsége, azaz hamis elfogadási arányok (False Acceptance Rate - a rendszer hozzáférést biztosít egy nem regisztrált felhasználónak) és hamis hozzáférés-megtagadási arányok (False Rejection Rate - a rendszerben regisztrált személytől megtagadják a hozzáférést) . Figyelembe kell venni ezen mutatók kapcsolatát: a rendszer „igényességének” (FAR) mesterséges csökkentésével általában csökkentjük az FRR-hibák százalékos arányát, és fordítva.

Manapság minden biometrikus technológia valószínűségszámítású, egyik sem tudja garantálni a FAR/FRR hibák teljes hiányát, és ez a körülmény gyakran alapul szolgál a biometrikus adatok nem túl helyes kritikájához.

Gyakorlati alkalmazás

A biometrikus technológiákat számos területen aktívan alkalmazzák az információkhoz és tárgyi tárgyakhoz való hozzáférés biztonságának biztosításához, valamint az egyedi személyazonosítási feladatokhoz.

A biometrikus technológiák alkalmazásai változatosak: a munkahelyekhez való hozzáférés ill hálózati erőforrások, információvédelem, bizonyos erőforrásokhoz való hozzáférés és biztonság biztosítása. Elektronikus ügyintézés és elektronikus kormányzati ügyek intézése csak bizonyos személyazonosítási eljárások elvégzése után lehetséges. A biometrikus technológiákat a banki tranzakciók, befektetések és egyéb pénzügyi mozgások biztonsága területén, valamint kiskereskedelem, rendészeti, egészségügyi kérdések, valamint a szociális szolgáltatások. A biometrikus technológiák hamarosan számos területen komoly szerepet fognak játszani a személyazonosítás ügyében. Önmagukban vagy intelligens kártyákkal, kulcsokkal és aláírásokkal együtt használva a biometrikus adatokat hamarosan a gazdaság minden területén alkalmazni fogják. magánélet.

Kulcsfogalmak

Írisz

Az íriszfelismerő technológiát azért fejlesztették ki, hogy kiküszöbölje az infravörös sugarakat vagy erős fényt használó retinavizsgálatok tolakodó hatását. A tudósok számos tanulmányt is végeztek, amelyek kimutatták, hogy az emberi retina idővel megváltozhat, miközben az írisz változatlan marad. És ami a legfontosabb, még ikreknél sem lehet két teljesen egyforma íriszmintát találni.

Az írisz egyedi felvétele érdekében a fekete-fehér kamera másodpercenként 30 felvételt készít. Egy finom fény megvilágítja az íriszt, lehetővé téve a videokamera számára, hogy az íriszre fókuszáljon. Ezután az egyik rekordot digitalizálják, és a regisztrált felhasználók adatbázisában tárolják. A teljes eljárás néhány másodpercet vesz igénybe, és hangos irányítás és autofókusz segítségével teljesen számítógépesíthető.

A repülőtereken például az utas nevét és járatszámát íriszképhez igazítják, más adatra nincs szükség. A létrehozott fájl mérete, 512 bájt, 640 x 480 felbontású, lehetővé teszi, hogy nagyszámú ilyen fájlt mentsen a számítógép merevlemezére.

A szemüvegek és kontaktlencsék, még a színesek sem, nem befolyásolják a képalkotási folyamatot. Azt is meg kell jegyezni, hogy a szemműtétek, a szürkehályog eltávolítása vagy a szaruhártya beültetése nem változtatja meg az írisz tulajdonságait, nem módosítható. A vak személy a szem íriszével is azonosítható. Amíg a szemnek van írisz, a tulajdonosa azonosítható.

A kamera a szkennelő berendezéstől függően 10 cm és 1 méter közötti távolságra telepíthető. A "szkennelés" kifejezés félrevezető lehet, mivel a képalkotás folyamata nem szkenneléssel, hanem egyszerűen fényképezéssel jár.

Az írisz textúrája egy hálózatra hasonlít nagy számban környező körök és minták, amelyek számítógéppel mérhetők. Az íriszszkennelő program körülbelül 260 rögzítési pontot használ a minta létrehozásához. Összehasonlításképpen, legjobb rendszerek Az ujjlenyomat-azonosítás 60-70 pontot használ.

Mindig is a költségek voltak a legnagyobb visszatartó erejűek a technológia átvétele előtt, de az íriszazonosító rendszerek egyre megfizethetőbbé válnak különböző cégek. A technológia támogatói azt állítják, hogy az íriszfelismerés hamarosan általános azonosítási technológiává válik különböző területeken.

Mód

Korábban a retinán lévő erek mintázatát használták a biometriában. Az utóbbi időben ezt a felismerési módszert nem alkalmazták, hiszen a biometrikus jel mellett az emberi egészségre vonatkozó információkat is hordoz.

Kéz alakú

Technológiai probléma: Egy olyan betegség, mint az ízületi gyulladás, még az amputáció lehetőségének figyelembevétele nélkül is nagymértékben megzavarhatja a szkennerek használatát.

Hang

A hangbiometrikus adatok, amelyek lehetővé teszik az egyes személyek hangjának mérését, nélkülözhetetlenek a távoli ügyfélszolgálatban, amikor az interakció fő eszköze a hang, elsősorban az automatizált hangmenükben és kapcsolattartó központokban.

Hagyományos kliens-hitelesítési módszerek a távoli kiszolgálás ellenőrzéséhez ügyfél ismerete(ehhez valamilyen jelszó megadását vagy biztonsági kérdések megválaszolását kérik az ügyféltől - cím, számlaszám, anyja leánykori neve stb.) Ahogy a modern biztonsági kutatások is mutatják, a támadók viszonylag könnyen hozzájuthatnak szinte bármely személy személyes adataihoz és így hozzáférést kaphat például az övéhez bankszámla. A hangbiometrikus adatok a távoli használat engedélyezésével megoldják ezt a problémát telefonos szolgáltatás tényleg ellenőrizni fogja személyiségügyfél , nem őt tudás. A hangbiometrikus adatok használatakor, amikor IVR-t vagy contact centert hív, az ügyfélnek csak egy jelszót kell mondania, vagy egyszerűen beszélnie kell a kezelővel (mondja el a hívás célját) - a hívó hangja automatikusan ellenőrzésre kerül - ez a hang valóban hozzátartozik-e kinek mondja magát?

- nincs szükség speciális szkennerekre – csak egy normál mikrofon a telefonban vagy a hangrögzítő

- nincsenek különleges követelmények az eszközökkel szemben - bármilyen hangrögzítő (analóg vagy digitális), mobil ill vezetékes telefon(legalábbis a 80-as évekből)

- egyszerű - nem igényel speciális ismereteket

- Szövegfüggetlen- az ember személyiségének meghatározását a szólásszabadság végzi, nincs szükség speciális szavak és kifejezések kiejtésére. Például egy személy egyszerűen felolvashat egy részletet egy versből, vagy megbeszélheti hívása célját a kapcsolattartó központtal.

- Szövegfüggő- egy személy kilétének meghatározásához szigorúan meghatározott kifejezést kell kimondani. Egy időben ezt a típust A hangbiometrikus adatok két részre oszlanak:

- Szövegfüggő hitelesítés statikus jelszó használatával- személyazonossága igazolásához ugyanazt a kifejezést kell kimondania, mint a hang regisztrálásakor ezt a személyt a rendszerben.

- Szövegfüggő hitelesítés dinamikus jelszó használatával- egy személy személyazonosságának ellenőrzése érdekében javasolt egy olyan kifejezést kiejteni, amely az adott személy által kimondott szavakból áll, amikor hangját regisztrálja a rendszerben. A dinamikus jelmondat előnye a statikushoz képest, hogy a kifejezés minden alkalommal változik, ami megnehezíti a csalást egy személy hangjának felvételével (például hangrögzítőn).

Technológiai probléma

Vannak, akik nem tudják kiejteni a hangokat, és a hangjuk megváltozhat betegség és életkor miatt. Ezenkívül a hitelesítés pontosságát befolyásolja az embert körülvevő zajkörnyezet (zaj, visszhang).